- Sıfırıncı gün açığından sıfır tıklamalı iMessage açığına

- Her yönüyle ilginç bir olay

- Saldırıyı ABD yapmış olabilir

- Yorumlar

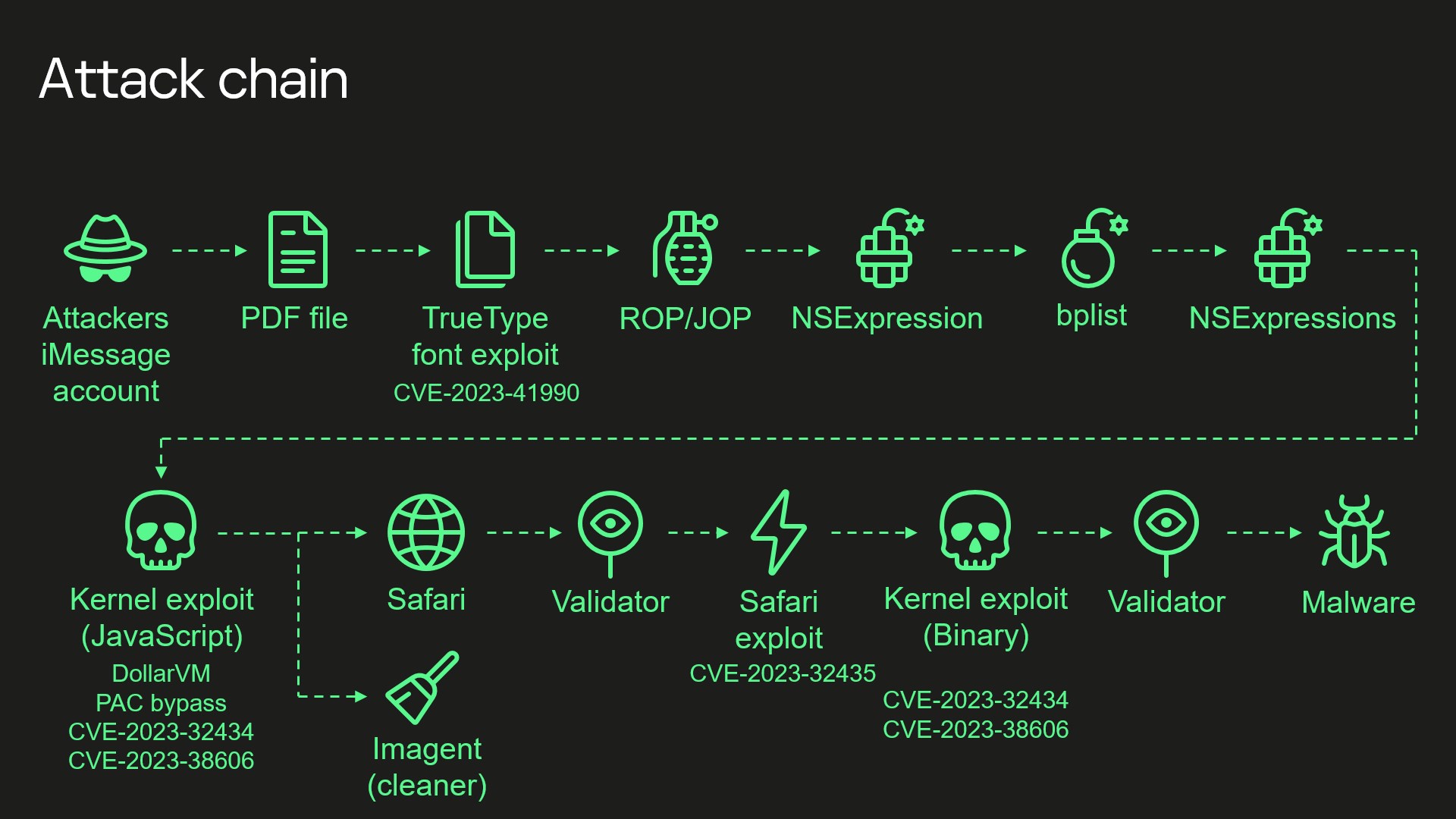

Kısa bir süre önce araştırmacılar, dört yıl boyunca, çoğu Moskova merkezli güvenlik firması Kaspersky'nin çalışanlarına ait olan binlerce olmasa da düzinelerce iPhone'un arka kapısını açan bir saldırıyla ilgili keşfettikleri yeni bulguları kamuoyuna sundular. Paylaşılan bulgular, bilinmeyen saldırganların, Apple ve ARM Holdings gibi çip tedarikçileri dışında çok az kişinin bildiği, belgelenmemiş bir donanım özelliğindeki güvenlik açığından yararlanarak benzeri görülmemiş bir erişim seviyesine ulaştıklarını gösteriyor.

Geçtiğimiz yıllarda ortaya çıkan Pegasus sıfır tıklamalı iMessage açığı "teknik açıdan en sofistike açıklardan biri" olarak adlandırılıyor. Operation Triangulation da benzer şekilde korkutucu bir seviyede görünüyor zira açığın kullanıldığını tespit eden Kaspersky güvenlik araştırmacıları Boris Larin, Leonid Bezvershenko ve Georgy Kucherin, “Bu kesinlikle şimdiye kadar gördüğümüz en sofistike saldırı zincir” ifadelerini kullanıyorlar.

Sıfırıncı gün açığından sıfır tıklamalı iMessage açığına

Araştırmacılara göre Operation Triangulation (Nirengi Operasyonu) güvenlik açığı Aralık 2022'de yayınlanan iOS 16.2'ye kadar mevcuttu.

Yapılan araştırma Rusya'daki diplomatik misyonlarda ve büyükelçiliklerde çalışan binlerce kişinin iPhone'larına bulaşan kitlesel bir casusluk kampanyasını detaylarını ortaya koyuyor. Bu güvenlik açığı, alıcının herhangi bir işlem yapmasını gerektirmeden karmaşık bir saldırı aracılığıyla iMessage metinleriyle kötü amaçlı yazılımın yüklendiği bir saldırıyı içeriyor.

Araştırmacılar, "bu saldırı zincirinin her yönünü" neredeyse tersine mühendislikle çözdüklerini ve 2024 yılında her bir güvenlik açığını ve nasıl kullanıldığını derinlemesine inceleyen daha fazla makale yayınlayacaklarını söylüyorlar. Ancak ilginç bir şekilde araştırma ekibi halen güvenlik açığının tüm ayrıntılarını keşfetmiş değil. Özellikle, saldırganların gizli donanım özelliğini nasıl bildikleri net değil.

Her yönüyle ilginç bir olay

Olay hakkındaki en ilgi çekici ayrıntı, güvenlik açığının çok önemli olduğu kanıtlanan ve daha önce bilinmeyen bir donanım özelliğinin hedef alması. Bu donanım özelliğindeki bir sıfırıncı gün açığı saldırganlara cihazın sistem bütünlüğünü korumak için tasarlanmış gelişmiş donanım tabanlı bellek korumalarını atlama imkanı verdi.

Daha da ilginci bu donanım özelliğini Apple ve cihazdaki çipi üretenler haricinde kimsenin bilmemesi. Araştırmacılara göre Apple mühendisleri bu donanım özelliğini büyük olasılıkla hata ayıklama veya test amacıyla kullanılmak üzere tasarlamış. Bu özellik aygıt yazılımı tarafından kullanılmadığından, saldırganların bunu nasıl kullanacaklarını bildikleri tam bir muamma.

Saldırıyı ABD yapmış olabilir

Rusya Ulusal Bilgisayar Olayları Koordinasyon Merkezi yetkilileri, saldırıların ABD Ulusal Güvenlik Ajansı'nın Rusya'daki diplomatik misyonlar ve büyükelçiliklerde, özellikle de NATO ülkeleri, eski Sovyet ülkeleri, İsrail ve Çin'i temsil eden kişilere ait birkaç bin iPhone'a virüs bulaştırdığını söylemişti. Bu söylem, geçtiğimiz aylarda Kaspersky’nin bu açığı bulduğunu söylediği ilk günlerde yapıldı.

Rusya Federal Güvenlik Servisi FSB'den gelen ayrı bir uyarıda Apple'ın bu kampanyada NSA ile işbirliği yaptığı iddia edildi. Bir Apple temsilcisi bu iddiayı reddetti. Bu arada Kaspersky araştırmacıları, NSA veya Apple'ın dahil olduğu iddiasını doğrulayan hiçbir kanıta sahip olmadıklarını söyledi.

Kaynakça https://securelist.com/operation-triangulation-the-last-hardware-mystery/111669/ https://arstechnica.com/security/2023/12/exploit-used-in-mass-iphone-infection-campaign-targeted-secret-hardware-feature/ Bu haberi, mobil uygulamamızı kullanarak indirip,istediğiniz zaman (çevrim dışı bile) okuyabilirsiniz:

İnce Satırlar

İnce Satırlar Liste Modu

Liste Modu Döşeme Modu

Döşeme Modu Sade Döşeme Modu

Sade Döşeme Modu Blog Modu

Blog Modu Hibrit Modu

Hibrit Modu

1 Kişi Okuyor (0 Üye, 1 Misafir) 1 Masaüstü

GENEL İSTATİSTİKLER

10876 kez okundu.

12 kişi, toplam 13 yorum yazdı.

HABERİN ETİKETLERİ

Operation Triangulation, Nirengi Operasyonu ve